فضای سایبری شاهد ثبت رکوردی کمسابقه و نگرانکننده بود؛ شبکه باتنت Aisuru-Kimwolf موفق شد حملهای توزیعشده از نوع DDoS با ترافیکی معادل ۳۱.۴ ترابیتبرثانیه اجرا کند؛ حجمی که از نظر مقایسه، برابر با پخش همزمان بیش از ۲.۲ میلیون ویدیوی 4K در نتفلیکس است. این حمله که عنوان بزرگترین حمله DDoS تاریخ را به خود اختصاص داده، آنقدر گسترده بوده که میتوانست اتصال اینترنت یک کشور کامل را از کار بیندازد و نشان میدهد توان تخریبی ابزارهای سایبری به مرحلهای تازه رسیده است.

بر اساس گزارش BleepingComputer، این حمله در ماه دسامبر رخ داده و شرکت کلودفلر موفق شده آن را دفع کند. کارشناسان امنیت سایبری، مقیاس این رویداد را «بمبارانی بیسابقه» توصیف کردهاند؛ چرا که چنین حجمی از ترافیک قادر است بیشتر ارائهدهندگان خدمات اینترنتی را تنها در چند لحظه از دسترس خارج کند. برای درک ابعاد ماجرا کافی است بدانیم که ۳۱.۴ ترابیتبرثانیه، ظرف چند ثانیه میتواند زیرساختهای حیاتی شبکه را فلج کند.

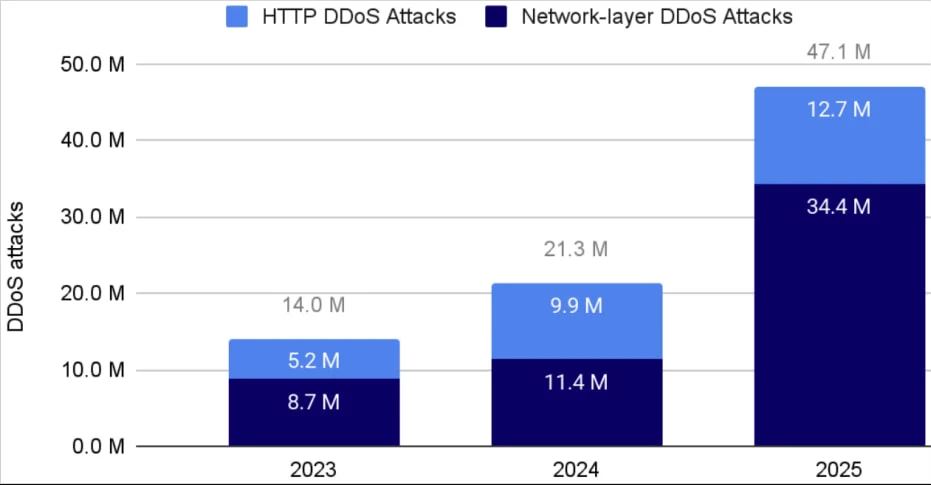

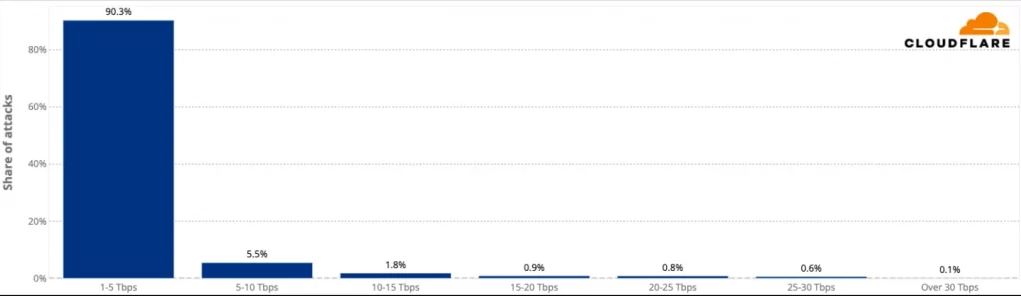

کلودفلر اعلام کرده این نوع حملات اغلب بهصورت انفجارهای کوتاهمدت اما بسیار شدید اجرا میشوند؛ حملاتی که تنها چند ثانیه یا چند دقیقه طول میکشند اما در همان بازه کوتاه، سرویسهای هدف را از کار میاندازند و سپس متوقف میشوند. طبق دادههای این شرکت، توان بالقوه حملات سایبری طی یک سال گذشته حدود هفت برابر افزایش یافته است.

همکاری دو باتنت برای رکوردشکنی تاریخی

این حمله عظیم نتیجه فعالیت همزمان دو باتنت بههمپیوسته بوده است. Aisuru بهعنوان هسته اصلی، شبکهای از دستگاههای اینترنت اشیا، دوربینهای مداربسته و سرورهای مجازی را شامل میشود که اغلب در ایالات متحده قرار دارند و از طریق رمزهای عبور پیشفرض یا فریمورهای بهروزرسانینشده آلوده شدهاند.

در سوی دیگر، Kimwolf قرار دارد؛ باتنتی که بهطور ویژه دستگاههای اندرویدی مانند تلویزیونهای هوشمند و گوشیهای موبایل را هدف قرار میدهد. بخش عمده این شبکه، که جمعیتی چندمیلیونی دارد، در کشورهایی مانند برزیل، هند و عربستان سعودی فعال است و با دریافت فرمان، حجم عظیمی از ترافیک مخرب را به سمت هدف ارسال میکند.

اهداف و روش اجرای حمله

بر اساس اطلاعات منتشرشده، اهداف اصلی این حملات شامل شرکتهای مخابراتی، سرویسهای آنلاین بازی و زیرساختهای فناوری اطلاعات بودهاند. مهاجمان از روشی موسوم به «بمباران گسترده UDP» استفاده کردهاند؛ تکنیکی که با پخش ترافیک در سطحی بسیار وسیع، تشخیص و مهار حمله را برای سامانههای دفاعی دشوار میکند.

علاوه بر این، حملات HTTP با شدتی کمسابقه نیز انجام شده است؛ حملاتی که بیش از ۲۰۰ میلیون درخواست در ثانیه تولید میکردند. این درخواستها در ظاهر معتبر به نظر میرسیدند، اما هدف اصلی آنها اشباع توان پردازشی سرورها و مختلکردن سرویسدهی بود.

اقتصاد زیرزمینی باتنتها

گردانندگان این باتنتها، یک بازار سیاه پررونق در دنیای زیرزمینی سایبری ایجاد کردهاند. دسترسی به این ارتشهای دیجیتال با مبالغی که گاهی به دهها هزار دلار میرسد، به سایر مجرمان سایبری اجاره داده میشود. از این توان مخرب برای انتشار بدافزار، ارسال هرزنامه یا حتی باجگیری دیجیتال استفاده میشود و درآمد حاصل، صرف گسترش بیشتر باتنتها خواهد شد.

نکته نگرانکنندهتر این است که مدیران این شبکهها برای پنهانسازی منشأ حملات، از پروکسیهای مسکونی بهره میبرند؛ روشی که ترافیک مخرب را پشت دستگاههای خانگی کاربران عادی مخفی میکند و شناسایی منبع اصلی حمله را تقریباً غیرممکن میسازد.